microvn2012

Đã tốn tiền

Hi các bác,

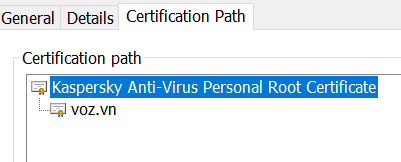

Nay lướt web tự dưng tò mò ấn vào phần thông tin về SSL của Voz thấy thế này:

Cho em hỏi tại sao lại hiển thị phần Kaspersky Anti-Virus PRC ở đây ạ?

Máy em có cài KIS nhưng nó có liên quan gì?

Voz mua SSL của KAS thì chắc ko phải rồi? KIS can thiệp vào việc gửi/ nhận dữ liệu của em và Voz ah? Vậy sao em vào voz ko bị báo lỗi SSL nhỉ?

Các bác thông não em phát.

Nay lướt web tự dưng tò mò ấn vào phần thông tin về SSL của Voz thấy thế này:

Cho em hỏi tại sao lại hiển thị phần Kaspersky Anti-Virus PRC ở đây ạ?

Máy em có cài KIS nhưng nó có liên quan gì?

Voz mua SSL của KAS thì chắc ko phải rồi? KIS can thiệp vào việc gửi/ nhận dữ liệu của em và Voz ah? Vậy sao em vào voz ko bị báo lỗi SSL nhỉ?

Các bác thông não em phát.