Mình chia sẽ một số cài đặt mình đang dùng trên Router chạy OpenWRT

voz.vn/p/12976907

1. Gói sử dụng:

DNSCrypt-Proxy : Mã hóa truy vấn đến máy chủ phân giải tên miền

Tham khảo cài đặt chi tiết bên dưới:

Code:

https://github.com/DNSCrypt/dnscrypt-proxy/wiki/Installation-on-OpenWRT

Ở đây mình sẽ dùng máy chủ phân giải tên miền NextDNS.

NextDNS có file chính thức chạy trên OpenWRT (luci-app-nextdns), hiển thị từng clients kết nối đến máy chủ nào. Nhưng mình vẫn thích dùng DNSCrypt-Proxy vì có nhiều lý do.

2. Cấu hình:

# /etc/config/system

# /etc/config/wireless

# /etc/config/dhcp

# /etc/config/network

Sau khi cài đặt mọi thứ OK thì chạy lệnh này để áp dụng

Code:

uci commit && service network restart

Cài NordVPN cho WireGuard

Ở đây mình dùng 10 máy chủ NordVPN phân bổ đều cho 5 cụm máy chủ khu vực châu Á gồm: Singapore; Hong Kong, Taiwan, Korea và Japan

Bạn có thể dùng mwan để cân bằng tải, sau đó định tuyến qua cụm VPN này.

Hoặc tùy từng host mà dùng máy chủ VPN cố định.

Bên dưới là mình sẽ thêm các cụm máy chủ VPN vào mWan, còn định tuyến đi đâu thì các bạn tự thêm vô sau nhé!

Thêm giao diện vào tường lửa

# /etc/config/firewall

Tạo giao diện kèm khóa Private NordVPN

# /etc/config/network

# Thêm máy chủ vào khóa Private NordVPN

Nếu cân bằng tải bằng mWan thì dùng lệnh sau:

Cài giữ kết nối và tắt địn tuyến mặc định qua VPN

Nếu muốn định tuyến bằng vpn-policy-routing thì

1. Tạo rule đầu tiên dành cho những máy chủ thường truy cập đi qua wan

2. Tạo 10 rules cho từng máy chủ, định tuyến các host đi qua các máy chủ VPN cho phù hợp để tối ưu nhất.

1 máy chủ có thể có nhiều host

3. Tạo 10 rules cho 10 IP nội bộ. Nếu ai muốn kết nối đến máy chủ nào thì có thể tự đổi IP Wifi để kết nối tới máy chủ đó.

Cũng có thể thêm nhiều IP cho 1 rules.

_______________________________________________________________________

Tạo thư mục và cài cert

Code:

mkdir -p /etc/ssl/certs; curl -sLo /etc/ssl/certs/cacert.pem https://curl.haxx.se/ca/cacert.pem

mkdir -p /sd; cd /sd; rm -rf /root; ln -s /sd /root

# Cập nhật gói đã cài

# Chuyển máy chủ OpenWRT mặc định sang Sin để cải thiện tốc độ tải gói.

# Sao lưu tên các gói đã cài đặt vào file text

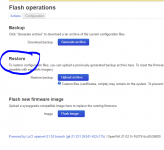

# Xoá phân vùng OpenWRT và khởi động vào chế độ phục hồi

Code:

ubirmvol /dev/ubi0 -N linux2 && sysupgrade -F /bin/busybox